2014-01-16 08:009 hozzászólás

vélemény frissítés vírus elemzés tippek és trükkök windows phone wp8 határmesgyék

A WinMagazin facebookos csoportjában merült fel a kérdés, hogy vannak-e vírusok WP8-ra, illetve van-e ajánlott antivírus a platformra. Érdekes és egyre gyakrabban felmerülő kérdés, ami nem csak a Windows Phone tulajdonosokat, de a biztonságtechnikával foglalkozó cégeket is egyre jobban foglalkoztatja.

(Szerzői előszó: e sorok írója nem víruskutató, csupán egyszerű felhasználó, aki többször szembe került a BYOD révén a mobil eszközök biztonságával nagyvállalati környezetben. Az írás laikus szemszögből közelíti meg a problémát. Mindennemű szakmai korrekciót szívesen veszek.)

(Szerzői előszó: e sorok írója nem víruskutató, csupán egyszerű felhasználó, aki többször szembe került a BYOD révén a mobil eszközök biztonságával nagyvállalati környezetben. Az írás laikus szemszögből közelíti meg a problémát. Mindennemű szakmai korrekciót szívesen veszek.)

Először is vizsgáljuk meg, hogy mi is a vírus és vírusfertőzés (vírus alatt a cikkben általában kártevőt ért a szerző – a szerk.).1949-ben Neumann János írt először az önreprodukáló "programokról", tehát nagyjából innentől datálhatjuk a számítógépes vírusok fogalmát. Ezen alkalmazások, a biológiai vírusokhoz hasonlóan, képesek külső beavatkozás nélkül reprodukálni önmagukat és automatizáltan végrehajtani a beléjük kódolt eseményláncot. Vagyis fertőzni és terjedni.

A korai számítógépes vírusok elsődleges feladata, a terjedés mellett, a rombolás volt. Akár az adatok megsemmisítése, akár fizikai károkozás. Az internet széleskörű elterjedése előtt a terjedés lassan, általában floppy lemezeken keresztül történt. Ez értelem szerűen egy lassú folyamatot jelentett, hisz a fertőzésnek rá kellett kerülnie egy adathordozóra, majd annak el kellett jutnia egy következő gépig, ahol fertőzhetett. És egy következőhöz, majd egy újabb áldozathoz. Természetesen, mivel a hálózat előbb létezett (ARPANET), mint a személyi számítógépek, főleg a tömegesen elterjedt számítógépek, így hálózatos fertőzésről általánosságban nem beszélhettünk. Ennek ellenére az egyik első feljegyzett számítógépes vírus, a Creeper, pont az ARPANET-en keresztül terjedt. Igaz, a károkozása minimális volt (mondjuk az elterjedtsége is), mivel csak egy üzenetet jelenített meg a fertőzött terminálokon.

|

Több, mint 10 évnek kellett eltelni, hogy elkezdődjön a számítógépes (ahol most az egyszerűség kedvéért a számítógépes kitétel a személyi számítógépeket jelenti) vírusok térhódítása. Ezek eleinte a terjedésen és egy-két esetleges vicces üzeneten kívül kárt nem okoztak. Apró érdekesség, hogy az első klasszikus értelemben vett pc-s vírus, az Elk Cloner Apple DOS 3.0-n terjedt. Ezután kezdtek el felgyorsulni az események. Megjelentek a boot szektorokat fertőző, majd a DOS-t illetve a DOS alapokon futó Windows 3.x-et, illetve később 9x-et támadó vírusok. Majd természetesen a Windows NT, mint már nem DOS alapú operációs rendszer, megjelenésével a dedikáltan Windowsos vírusok. (1996 VLAD, illetve 1997-ben az első memóriarezidens, lopakodó vírus a Win32.Cabanas vagy a híres polimorfikus fertőző a Smash 2000-ben)

A BBS-ek (remélem e sorok íróján kívül vannak még páran, akik emlékeznek rájuk) elterjedése adta az első löketet a gyorsabban terjedő vírusoknak. A következőt pedig az Office alkalmazások makrózási lehetőségei. Ez igazán jó táptalaja lett a makróvírusoknak. Természetesen ezen metódusok mellett fontos szerep hárult a felhasználókra is, akik boldogan kattintgattak az ismeretlen feladóktól érkező levelek csatolmányaira, elszabadítva ezzel a fertőző állományokat. Később a futatható fájlok mellett megjelentek és elterjedtek a fertőzött Office dokumentumok, mint fertőzési források.

Nem csak a terjedésük gyorsult fel a vírusoknak, de egyre komplexebb megoldásokat alkalmaztak a vírusírók. Az egyszerű memóriarezidens programoktól hamar eljutottak a titkosított, saját kódjukat módosítani képes variánsokig. Megjelentek a polimorfikus illetve metamorfikus kódú kártevők, amik próbálták megnehezíteni a másik oldal, a vírusirtó alkalmazások fejlesztőinek életét.

A klasszikus terjedek-fertőzök-továbbterjedek módszert alkalmazó vírusok mellett megjelentek a különböző „alfajok” is. Az elsősorban csak terjedésre és ezáltal okozott terhelésre specializálódott férgek, az ún. rootkitek és a beléjük csomagolt trójaiak, backdoorok, a ransomware-ek vagy az adathalász eszközök. A számuk persze egyre növekszik, miközben a hangsúly a klasszikus virusfertőzésekről elmozdult. Gyakoribbak és veszélyesebbek a botnetek (érdemes megnézni a Trend Micro Global Botnet oldalát), a spamek és adathalász eszközök, valamint a célzott támadások, ahol már nem az operációs rendszereket vagy alkalmazásokat támadják en bloc, hanem egy ismert hibát célzottan. Legyen az egy frissen felfedezett 0-day hiba egy operációs rendszerben vagy alkalmazásban (Java, Adobe) vagy egy ismert, de még nem befoltozott rés. A lista nagyjából végtelen lenne.

|

Szintén a Trend Micro (de más vírusvédelmi rendszereket fejlesztő cégek is hasonló állásponton vannak) 2013-as biztonsági beszámolója alapján megnőttek a mobil eszközök ellen irányuló támadások. Kezdetben SMS és MMS alapú fertőzések voltak csak jelen (Symbian OS, Palm OS). Napjainkban viszont, elsősorban az Android penetráció ugrásszerű növekedésének köszönhetően megjelentek és elkezdtek terjedni az Androidos „vírusok” (idézőjelek között, mert inkább a rosszindulatú kód a helyes meghatározás rájuk), illetve iOS-re is létezik már fertőzés. És itt rögtön árnyalnám is a képet. Ezek a fertőzések rootolt/jailbreakelt (tehát már a felhasználó által módosított/feltört) rendszereknél jelentkeztek. Nyilván ha valaki ilyenre szánja magát, akkor tisztában kell(ene), hogy legyen a következményekkel is. Alapvetően egy érintetlen, gyári rendszer, amire csak az adott gyártó alkalmazásboltjából töltenek le alkalmazásokat az nem válhat fertőzötté. Főleg, mivel a gyártók igen komolyan ellenőrzik a boltokba kikerülő alkalmazásokat. Persze ha valaki ahelyett, hogy kifizetné az 1-2-3 dollárt egy programért, inkább kétes eredetű verziókat telepít a telefonjára és mellette nem nézi meg tüzetesen, hogy az adott program mihez is kér hozzáférést, az ne csodálkozzon ha utána furcsa dolgok történnek az eszközével.

És akkor most nézzük a Windows Phone 8-at, amit jelenleg a legbiztonságosabb mobil operációs rendszernek tartanak.

Kezdjük ott, hogy jelenleg nem ismert törés a WP-khez. Bár pár cikkel ezelőtt nálunk is megjelent, hogy ügyes kezű kínai hackerek feltörték a Lumia 920-at, de ezt még az xda fórumán is erős fenntartásokkal kezelik. De ha valós is a törés, akkor se holnap lesz elterjedt a WP felhasználók körében.

Nézzünk tehát egy „gyári” Windows Phone operációs rendszerrel rendelkező telefont. Kétféle módon aktiválódhatna egy vírus. Az első, hogy bootoláskor válik rezidensé. Ez a WP architektúrája miatt nem járható mód. A rendszer teljes körű integritását megőrzendő az ún. Trusted boot és a hozzá tartozó kódaláírási metódus kizárja minden rosszindulatú, nem ellenőrzött kód futtatását. A rendszer elindulásakor ellenőrzi a telefon firmware-ét (pontosabban a firmware imaget). Csak és kizárólag olyan binárist (futtatható állományt) engedve betölteni, ami rendelkezik megbízható forrásból származó aláírással. Ezek mellett a rendszer UEFI alapon töltődik be (ez nagyon leegyszerűsítve a BIOS utódja, a hardvert magát vezérlő firmware és az operációs rendszer közti réteg), ami szintén kizárja, hogy nem biztonságos kódrészlet kerüljön betöltésre. Tehát azt a variációt elvethetjük, hogy a rendszer elindulásakor egy rootkit is elindul, ezáltal lehetőséget adva vírusok futásának.

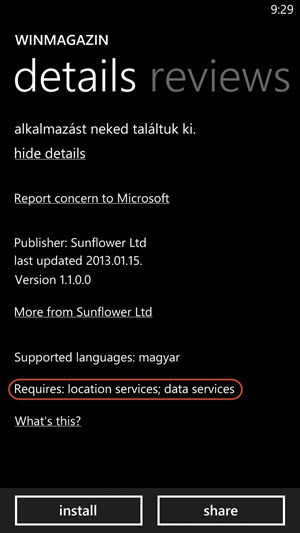

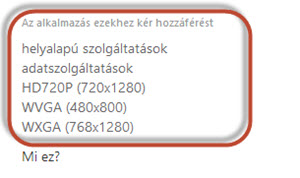

A másik lehetőség a már futó rendszeren elinduló vírus lenne. Itt a makró vírusokat rögtön ki is zárhatjuk, mert a Windows Phone-os Office nem támogatja a makrók futtatását .Maradna a feltelepített gonosz alkalmazás. Mivel jelenleg csak és kizárólag a Microsoft alkalmazásboltjából telepíthetünk, a Microsoft által ellenőrzött és aláírt programokat, így ennek az esélye nagyjából a nullával egyenlő. De tételezzük fel, hogy készül egy olyan program, ami átcsúszik az egyébként igen részletes és szigorú ellenőrzésen és megjelenik a Microsoft Store-ban. A felhasználó jóhiszeműen elindítja az appot és... És nem történik semmi, mivel minden egyes alkalmazás a saját, izolált homokozójában fut. Nem csak a Microsoft alkalmazások, de minden egyes WP8-as program. Ráadásul az alapesetben engedélyezett jogosultságok az alkalmazás futása közben nem változtathatóak. Tehát nem fordulhat elő az, hogy egy látszólag ártalmatlan képnézegető program futás közben hirtelen jogot kér magának, hogy smseket küldhessen. Persze itt is él az az ökölszabály, hogy egy program telepítésekor célszerű átnézni, hogy mikhez is szeretne az alkalmazás hozzáférni és ha úgy látjuk, hogy valami olyanhoz is, ami felesleges, akkor azt jelenteni a Microsoft fele. Ezeket a jogosultsági igényeket a fejlesztőknek kötelező jelleggel fel kell tüntetniük az alkalmazás leírásánál. Ezt akár a telefonon, telepítés előtt, akár a Microsoft Store webes felületén is ellenőrizhetjük. Továbbá minden egyes alkalmazás teljesen izoláltan fut. Az alkalmazások nem tudnak egymással beszélni, nem tudja az egyik alkalmazás elérni a másik által használt memóriarészt vagy a másik program által letárolt adatokat.

|

|

Felmerül a kérdés, hogy mi van a böngészővel? Hisz az asztali operációs rendszereken gyakoriak fertőzési forrásnak számítanak. Nos, a WP8 esetén ezt is kilőhetjük. Mivel a gyári Internet Explorer 11 nem támogatja a beépülőmodulokat (plug-ineket), így rosszindulatú modul nem is tud települni alá. Természetesen az IE11 is a saját, elkülönített homokozójában futhat csupán, tehát nem tudna elérni az esetleges rosszindulatú kód semmilyen egyéb alkalmazást. Mindezek mellett itt is megtalálható az ún. SmartScreen funkció, ami jelzi ha egy olyan weboldalra keverednénk, ahol veszélyes kódszeletek vannak az oldal forráskódjában.

A fentiek alapján látszik, hogy a vírusirtók tulajdonképpen képtelenek lennének érdemben működni, hisz ezen alkalmazások is csak és kizárólag a saját, dedikált erőforrásaikat használhatják, tehát nem is tudnának ellenőrizni egy másik programot futás közben. Ellenben a PC-ken megszokott metódussal, ahol a vírusirtó rezidensen figyeli az összes futó alkalmazást és képes adott esetben feladatszálakat kilőni vagy blokkolni. Ez egy dedikált erőforrásokat és csak azokat használó rendszernél nem működik és nem is működhet.

Mindezek mellett, csakúgy, mint a „nagy” Windowsoknál, a Microsoft fokozott figyelmet fordít a rendszerszintű javításokra, megelőzve a már említett 0-napos hibákat kihasználó célzott támadásokat.

Mindezeket összefoglalva azt hiszem bátran kijelenthetjük, hogy kedvenc mobil platformunk biztonságos és felesleges antivírus alkalmazásokat vadászni, hisz nincs mit irtaniuk. De nem szabad ezek mellett sem felelőtlennek lenni és az általános érvényű biztonsági lépéseket célszerű a saját érdekünkben megtenni. Ez itt szerencsére csupán pár egyszerű lépés:

- Mindig nézzük át, hogy egy telepíteni kívánt alkalmazás milyen jogosultságokat szeretne kapni és valóban szüksége van-e rá? Ha valami gyanúsat találunk, akkor azt jelezzük a Microsoft fele, hisz csupán egy kattintásba kerül a Report Concern/Észrevétel küldése linken.

- Állítsuk automatikusra a rendszerfrissítések figyelését, vagy ellenőrizzük magunk időnként, például, amikor a WinMagazinban vagy a Facebook csoportunkban megjelenik egy bejegyzés az új frissítésekről!

- Ne jailbreakeljuk a gyári rendszert! Sok értelme nincs egyelőre a törésnek, de más rendszereknél is többet árt, mint használ. Vagy ha mégis megtesszük, akkor azt csak saját felelősségre, a kockázatok ismeretében és utána még inkább odafigyelve arra, hogy mit és honnan telepítünk!

A bejegyzés trackback címe:

Kommentek:

A hozzászólások a vonatkozó jogszabályok értelmében felhasználói tartalomnak minősülnek, értük a szolgáltatás technikai üzemeltetője semmilyen felelősséget nem vállal, azokat nem ellenőrzi. Kifogás esetén forduljon a blog szerkesztőjéhez. Részletek a Felhasználási feltételekben és az adatvédelmi tájékoztatóban.

Gyurma73 · https://plus.google.com 2014.01.16. 18:47:56

pushalias · http://winmagazin.blog.hu 2014.01.16. 19:40:33

Az itt most nem téma. :)

tomcat 2014.01.16. 19:54:32

Vírushatározó 1992-ből.

Memóriarezidens, polimorf vírusok DOS alatt is léteztek, 45-ik oldal: Whale.

waces · http://blog.waces.hu 2014.01.17. 06:20:47

pushalias · http://winmagazin.blog.hu 2014.01.17. 15:05:48

Egy nyelvtannáci megkapta a megérdemelt bant. Köszönjük, hogy segíthettünk! :)

Király Tibor 2014.05.11. 16:41:23

waces · http://blog.waces.hu 2014.05.11. 17:24:32

Eri Horváth 2014.12.20. 15:00:13

Eri Horváth 2014.12.20. 15:00:43